Bancos brasileiros são alvo de novo malware Android Banking, alerta SonicWall

- Experts do SonicWall Capture Labs Threats identificaram malware que se apresenta como um App “Google Protect”;

- Se o usuário do dispositivo móvel Android baixar esse App e o ativar, permitirá que criminosos digitais tenham acesso ao seu celular;

- Malware traz links falsos para diversos bancos brasileiros; se o usuário clicar no link, será convidado a validar seus dados num portal fake que, na verdade, rouba suas informações bancárias;

- Segundo a Febraban, de 2017 para 2018 cresceu em 119% o número de correntistas que realizam transações via Mobile Banking e em 80% o número de clientes que pagam suas contas a partir de seu dispositivo móvel.

A Sonicwall, empresa de segurança da informação que protege mais de 1 milhão de redes em todo o mundo, anuncia a identificação de um malware focado no roubo de informações de cartão de crédito de clientes de bancos brasileiros. Trata-se de um malware Android Banking que, por reunir recursos de Spyware, Ramsomware e RAT (Remoto Access Trojan), pode causar efeitos devastadores. O malware foi descoberto pelos experts do SonicWall Capture Labs Threats, centro de pesquisas de novas ameaças de segurança que monitora milhões de pontos em todo o mundo. “Os bancos brasileiros são reconhecidos pela excelência e inovação de suas soluções tecnológicas”, ressalta Arley Brogiato, Country Manager da SonicWall Brasil. “A disseminação do acesso a serviços financeiros a partir do smartphone, porém, ainda apresenta desafios – o usuário Mobile nem sempre compreende os riscos em baixar Apps que parecem inofensivas, mas são, na verdade, veículo para a instalação de malware em seus dispositivos”.

Pesquisa da Febraban (Federação Brasileira de Bancos) divulgada em abril deste ano indica que o acesso ao Internet Banking a partir de dispositivos móveis já é maior do que o acesso a partir de PCs. Em 2018, foram realizados 1,6 bilhões de pagamentos de contas e 862 milhões de transações via Mobile Banking.

Isso representa um crescimento de 80% e 119%, respectivamente, ao que acontecia em 2017. “Nesse contexto, torna-se essencial investir na educação do usuário móvel, para que a pessoa compreenda que garantir a segurança deste dispositivo é essencial”, ensina Brogiato.

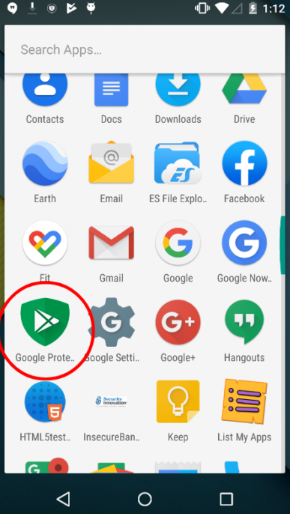

O malware descoberto nesta semana pelos experts do SonicWall Capture Labs Threats é um exemplo deste quadro. A infecção começa quando o usuário faz o download de um App que se apresenta como um serviço “Google Protect”. Após instalar o App em seu dispositivo móvel e ativar seu funcionamento, o usuário, inadvertidamente, abre o acesso de criminosos digitais aos seus dados privados.

O foco em informações bancárias é confirmado porque o malware contém uma lista de Apps bancários brasileiros codificados. Se o usuário do fake App “Google Protect” clicar em um desses links, receberá uma notificação do que pensa ser seu banco ou sua operadora de cartão de crédito, dizendo: “Para sua segurança, solicitamos que você valide seus dados de acesso no aplicativo do Banco “X”. Se o usuário cair nesta armadilha e validar seus dados, ficará totalmente vulnerável ao roubo de seus dados bancários.

Abaixo, a explicação sobre como essa invasão acontece:

Ciclo da infecção

Após a instalação do App, ele usa o ícone e o nome do aplicativo Google Protect. Com base nisso, existe a possibilidade de que esse aplicativo malicioso se espalhe sob o disfarce do Google Play Protect:

Uma vez executado, ele exibe uma tela que diz “Activate Protection”, ao clicar no botão, este malware nos leva para a tela inicial e seu ícone desaparece da pasta do aplicativo. Mas o malware continua a ser executado em segundo plano, conforme mostrado abaixo, esse é um comportamento típico exibido por várias amostras maliciosas:

Comunicação de rede inicial

O malware se comunica com o servidor, começando por se registrar assim que infectar o dispositivo:

As Informações confidenciais compartilhadas pelo malware com o servidor incluem:

- Número de Telefone

- Conta de email do Gmail

- Fabricante do dispositivo

- Modelo do dispositivo

O malware, então, atualiza o protocolo de HTTP para WebSocket, usando Websockets como um meio para se comunicar mais:

Logo começamos a observar os comandos sendo enviados pelo servidor e a resposta do malware a esses comandos, ambos realizados por meio de WebSockets.

Estrutura de comando

A direção de entrada do WebSocket refere-se aos comandos enviados pelo servidor na variável extra e a direção de saída se refere à resposta do malware aos comandos mencionados. Destacamos alguns pontos interessantes que observamos durante nossa análise:

Comando de entrada – info_list – envia informações sobre o dispositivo:

Comando de entrada – callLog – envia o registro de chamadas do dispositivo infectado:

Comando de entrada – contatcs – envia contatos armazenados no dispositivo infectado:

Comando de entrada – ls followed by path of the directory – envia o conteúdo do diretório

Comando de entrada – dl followed by path to a file – envia um arquivo específico para o servidor do invasor. No exemplo abaixo, um arquivo de imagem foi extraído do nosso dispositivo infectado:

A imagem a seguir mostra uma visão rápida dos comandos codificados presentes no código:

Abaixo está uma lista completa de comandos suportados por este malware:

Além dos comandos acima, há indícios no código que indicam que esse malware é capaz de:

- Extrair dados relacionados ao GPS do dispositivo

- Grave áudio do microfone e salvar as gravações localmente (que podem depois ser filtradas)

Considerando que este malware contém habilidades para receber e executar comandos e o fato de que um dos comandos é para o DDOS um alvo, existe a possibilidade de que esse malware possa ser operado como um botnet. Além disso, com base nos comandos acima, esse malware pode atuar como um RAT (Remote Access Trojan), executar phishing e extrair informações confidenciais, como um spyware.

Alvo bancário

Este malware contém uma lista de nomes de aplicativos bancários brasileiros codificados. Além disso, há vários sinais que mostram que esse malware é direcionado a usuários brasileiros:

Se um aplicativo dessa lista for aberto, por exemplo, com.santander.app, o malware mostrará uma notificação informando: “Para sua segurança, solicitamos que você valide seus dados de acesso no aplicativo do Banco Santander”:

Depois disso, pede à vítima os detalhes do cartão de crédito:

Suspeitamos que esta informação seja salva em h

[xx]

ps: //androidrat-f5006.firebaseio.com/kl_android/infosanta

Componentes do ransomware

O malware também contém um componente de ransomware, mas não funcionou durante o nosso tempo analisando essa ameaça. Existe uma classe chamada RansoActivity e dentro desta classe está presente uma mensagem típica de ransomware que se traduz em:

- Todos os seus arquivos foram criptografados e se o pagamento não for feito em BTC dentro do período estipulado, todos os seus arquivos serão excluídos permanentemente.

Informações adicionais

- VirustotalRelations pode ser usado para entender se um malware pertence a uma campanha maior. Tentamos ver possíveis conexões de alguns URLs codificados presentes neste malware, mas isso não nos deu mais pistas:

- O nome do desenvolvedor para este aplicativo é Ervadark Socity, não foi possível encontrar mais nada relacionado a este desenvolvedor

- O malware é atualizado baixando uma atualização e armazenando-a na pasta / Download / como update.apk

Conclusões finais

No geral, é difícil categorizar esse malware, considerando sua lista de funcionalidades diferentes. Esse malware é capaz de atingir usuários de bancos brasileiros e tentar roubar seus dados de cartão de crédito, mostrando a eles páginas de phishing. Além disso, ele pode executar comandos enviados por um invasor e espionar suas vítimas e, finalmente, esse malware também tem um ransomware (que não funcionou para nós) e componentes DDOS.

Desta forma, é difícil dar uma categoria específica para este malware!

SonicWall Capture Labs fornece proteção contra essa ameaça por meio das seguintes assinaturas:

- GAV: AndroidOS.PhishRansom.LK (Trojan)

- GAV: AndroidOS.PhishRansom.BK (Trojan)

Detalhes da amostra analisada:

- MD5: 78c9bfea25843a0274c38086f50e8b1c

- Nome do pacote: com.google.protect

- Nome da Aplicação: Google Protect

- Nome do desenvolvedor: Ervadark Socity

Aplicativos de Banco alvos:

- br.com.bb.android

- com.bradesco

- com.itau

- com.itau.empresas

- com.santander.app

- com.santandermovelempresarial.app

- br.com.bradesco.next

- br.com.original.bank

- br.com.intermedium

Sobre a SonicWall

A SonicWall luta contra a indústria de cibercrimes há mais de 27 anos, defendendo pequenas, médias e grandes empresas em todo o mundo. Com base em pesquisas do SonicWall Capture Labs, premiadas soluções de detecção e prevenção de violações em tempo real protegem mais de um milhão de empresas e seus negócios, garantindo a segurança de suas redes, emails, aplicações e dados. A combinação destes produtos e de nossa rede de parceiros de negócio permite a detecção automatizada de violações em tempo real em mais de 215 países e territórios. Com ajuda da SonicWall, essas empresas podem ser mais eficazes e menos vulneráveis a riscos de segurança. Para mais informações, visite

www.SonicWALL.com ou siga-nos em Twitter (Brasil), LinkedIn (LATAM), Facebook e Instagram.